El iPhone se ha ganado la reputación de ser un dispositivo centrado en la seguridad gracias (en parte) al control férreo de Apple sobre el ecosistema. Sin embargo, ningún dispositivo es perfecto cuando se trata de seguridad. Por supuesto, esto podría ser motivo de preocupación legítima, ya que es probable que tenga todo tipo de información confidencial en su iPhone, como detalles de tarjetas de crédito o cuentas bancarias, fotos personales, entre otros datos. En este artículo, explicaremos la probabilidad de que un iPhone sea pirateado y si es algo de lo que debe preocuparse.

¿Qué es el smishing y cómo puedes protegerte?

¿Es posible hackear un iPhone?

La respuesta es sí, ciertamente es posible hackear un iPhone. Sin embargo, antes de que entre en pánico, debe comprender que un pirata informático altamente calificado podría acceder a la mayoría de los dispositivos electrónicos si tiene el tiempo y la determinación para hacerlo. No necesariamente su iPhone está en riesgo. Esto se debe a que, de todos los teléfonos móviles del mercado, los iPhone y los productos de Apple gozan de la reputación de estar entre los más seguros.

También vale la pena mencionar que si toma las precauciones adecuadas, es probable que un hacker de habilidad promedio no pueda ingresar a su iPhone. A un hacker le resultará una tarea muy difícil y preferirá ir tras presas más fáciles, especialmente los teléfonos inteligentes Android.

Si uno de los diez mejores piratas informáticos del mundo estaba listo para entrar en su iPhone, es posible que tenga motivos para preocuparse. Sin embargo, de manera realista, esto probablemente no sea algo que esté a punto de suceder.

¿Cómo se puede hackear un iPhone?

Tu iPhone tiene software, como cualquier otro dispositivo electrónico. Este software se somete a pruebas rigurosas, por lo que cuando Apple lanza una nueva versión de iOS al mercado, las posibilidades de vulnerabilidades son escasas.

Aún así, debe mantener su teléfono inteligente actualizado con la última versión de iOS, el sistema operativo universal que Apple usa en sus dispositivos. Al hacerlo, protegerá su dispositivo de cualquier error o falla que Apple haya detectado.

Jailbreak hace que el iPhone sea susceptible a los piratas informáticos

Una de las formas más comunes en que se pueden hackear los iPhones es si tienes "jailbreak". Jailbreak es un cambio en el sistema operativo del iPhone que la gente usa para poder ejecutar aplicaciones no aprobadas por Apple en el dispositivo.

Al cambiar el código del dispositivo, le brinda cierta flexibilidad en esta área, pero también lo expone a ataques de piratas informáticos. Un iPhone con jailbreak es mucho más susceptible a un hacker.

Su iPhone no se puede usar de forma remota

Apple no permite que nadie controle de forma remota un iPhone a través de aplicaciones de acceso remoto como TeamViewer. Si bien macOS incluye un servidor VNC (Virtual Network Computing) instalado que permite que su Mac se controle de forma remota si lo habilita, iOS no lo hace.

Eso significa que no puedes controlar el iPhone de alguien sin jailbreak. Hay servidores VNC disponibles para iPhones con jailbreak que permiten esta funcionalidad, pero si no se ha modificado el sistema iOS, esto es imposible.

iOS utiliza un sólido sistema de permisos para otorgar a las aplicaciones acceso explícito a ciertos servicios e información. Cuando instala una nueva aplicación, a menudo se le pide que otorgue permiso para los servicios de ubicación o la cámara iOS. Las aplicaciones literalmente no pueden acceder a esta información sin su permiso explícito.

No hay ningún nivel de permiso disponible en iOS que otorgue acceso completo al sistema. El software está aislado del resto del sistema en un entorno seguro de "sandbox". Esto evita que las aplicaciones potencialmente dañinas afecten el sistema, incluida la limitación del acceso a la información personal y los datos de la aplicación.

Siempre debe tener cuidado con los permisos que otorga a una aplicación. Por ejemplo, una aplicación como Facebook quiere acceder a tus contactos, pero no lo requiere para funcionar. Una vez que otorga acceso a esta información, la aplicación puede hacer lo que quiera con esos datos, incluso cargarlos en un servidor privado y almacenarlos para siempre. Esto podría violar el acuerdo de desarrollador de Apple y App Store, pero aún es técnicamente posible que una aplicación lo haga.

Si bien es normal preocuparse por los ataques a su dispositivo por parte de fuentes nefastas, es probable que corra un mayor riesgo de brindar su información personal a una aplicación "segura" que simplemente se lo solicitó educadamente. Revise los permisos de las aplicaciones de iPhone de forma rutinaria y siempre piénselo dos veces antes de aceptar los requisitos de una aplicación.

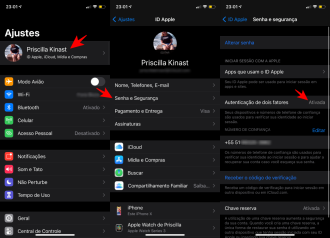

ID de Apple y seguridad de iCloud

Su ID de Apple (que es su cuenta de iCloud) es probablemente más susceptible a la interferencia externa que su iPhone. Primero debe usar la autenticación de dos factores (2FA) en su ID de Apple.

Para asegurarse de que 2FA esté habilitado, vaya al Menú de configuración> haga clic en [Su nombre]> Contraseña y seguridad en su iPhone. Toque "Habilitar autenticación de dos factores" para configurarlo.

En el futuro, cada vez que inicie sesión en su ID de Apple o cuenta de iCloud, deberá ingresar un código enviado a su dispositivo o número de teléfono. Esto evita que alguien inicie sesión en su cuenta, incluso si conocen su contraseña.

Sin embargo, incluso 2FA es susceptible a ataques de ingeniería social. La ingeniería social se ha utilizado para transferir un número de teléfono de una SIM a otra. Esto podría darle a un aspirante a pirata informático la pieza final del rompecabezas para toda su vida en línea, si el delincuente ya tiene su contraseña de correo electrónico.

Este no es un intento de asustarte o volverte paranoico. Sin embargo, cualquier cosa puede ser pirateada si se le da suficiente tiempo e ingenio. No debe preocuparse demasiado por estas cosas, pero tenga en cuenta los riesgos y permanezca alerta.

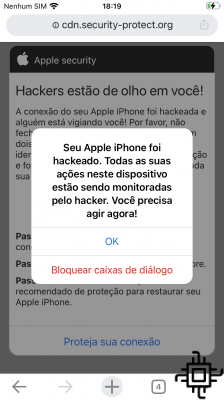

¿Puede tener un software espía en el iPhone?

Una de las cosas más cercanas a un hack para afectar a los propietarios de iPhone es el llamado software espía. Estas aplicaciones se aprovechan de la paranoia y el miedo, invitando a las personas a instalar software de monitoreo en los dispositivos. Estos se comercializan para padres preocupados y cónyuges sospechosos como una forma de realizar un seguimiento de la actividad del iPhone de otra persona.

Estas aplicaciones no pueden funcionar en iOS, por lo que requieren que el dispositivo tenga jailbreak primero. Esto abre el iPhone a una mayor manipulación, problemas de seguridad muy abiertos y posibles problemas de compatibilidad de aplicaciones, ya que ciertas aplicaciones no funcionarán en dispositivos con jailbreak.

Después de que el dispositivo se libera y el servicio de monitoreo está instalado, las personas pueden espiar dispositivos individuales desde los paneles de control web. Esa persona verá todos los mensajes de texto enviados, detalles de todas las llamadas realizadas y recibidas, e incluso nuevas fotos o videos tomados con la cámara.

Wi-Fi aún puede ser vulnerable

Independientemente del dispositivo que esté utilizando, las redes inalámbricas no suspendidas siguen representando una de las mayores amenazas para la seguridad de los dispositivos móviles. Los piratas informáticos pueden (y lo hacen) ataques para configurar redes inalámbricas falsas e inseguras para capturar el tráfico.

Al analizar este tráfico, un pirata informático puede ver la información que está enviando y recibiendo. Si esta información no está cifrada, podría estar exponiendo contraseñas, credenciales de inicio de sesión y otra información confidencial.

Sea inteligente y evite usar redes Wi-Fi públicas y desconocidas. Para mayor tranquilidad, cifre el tráfico de su iPhone con una VPN.